Hackers:Como piensan y actuan

Tiempo estimado de lectura: 5 minutos

Tabla de contenidos

- 🧠1. ¿Qué es el análisis de amenazas?

- 🎯2. ¿Qué busca un atacante realmente ?

- 🔍3. La mentalidad del atacante: pasos que casi siempre siguen

- 🧩4. ¿Qué técnicas usan para analizar amenazas y explotar sistemas

- 🛡️5. ¿Qué tiene que aprender un pentester de todo esto?

- 🔥6. Ejemplos reales de pensamiento atacante

- Conclusión

Hoy vamos a entrar en una de las partes más fascinantes de la ciberseguridad:

👉 cómo piensa un atacante

👉 cómo analiza un sistema

👉 cómo decide qué atacar y cuándo hacerlo

Porque entender el modo de pensar de un atacante es la base del análisis de amenazas.

Si sabes cómo te van a atacar, sabes cómo defenderte.

🧠1. ¿Qué es el análisis de amenazas?

El análisis de amenazas es el proceso de:

- descubrir qué riesgos existen

- identificar qué puede fallar

- evaluar qué daños causaría un ataque

- y preparar defensas antes de que algo ocurra.

Es como si fueras un detective que intenta anticiparse al crimen…

pero sin crimen todavía.

El análisis de amenazas no es paranoia, es prevención.

Y en ciberseguridad, prevenir casi siempre es más barato y más efectivo que reparar.

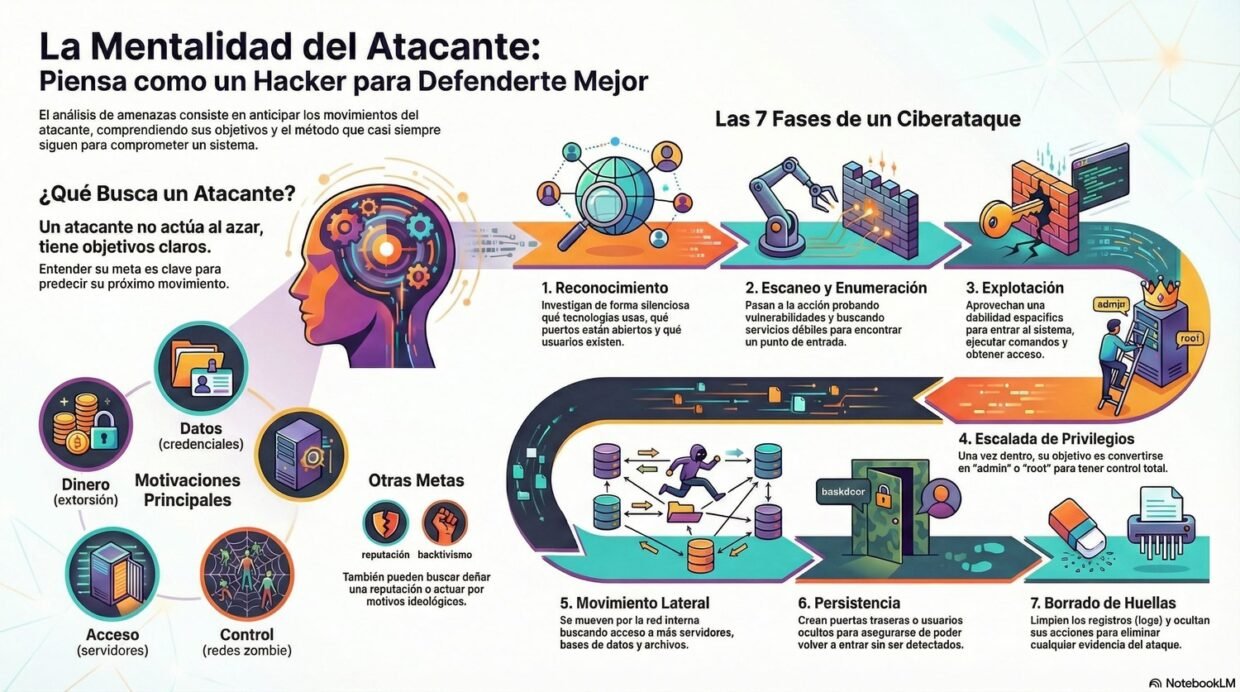

🎯2. ¿Qué busca un atacante realmente?

Un atacante no actúa por arte de magia.Tiene objetivos claros:

- Dinero: robo, extorsión, ransomware.

- Datos: credenciales, correos, información personal.

- Acceso: entrar a servidores, paneles o sistemas críticos.

- Control: convertir tu sistema en parte de una red zombie.

- Reputación: demostrar habilidad o causar daño público.

- Ideología: hacktivismo u objetivos políticos.

Si entiendes el objetivo, puedes entender el ataque.

🔍3. La mentalidad del atacante: pasos que casi siempre siguen

🚀 ¿Quieres empezar en QA pero no sabes por dónde hacerlo?

La mayoría de personas que hoy trabajan como testers empezaron exactamente desde cero, sin experiencia técnica ni saber programar.

He creado una ruta clara paso a paso para que entiendas:

✅ qué aprender primero

✅ qué evitar para no perder meses

✅ cómo pasar de principiante a tu primer trabajo en testing

Todos los atacantes —black hats, grupos criminales, incluso hackers aficionados—

siguen una estructura muy conocida:

🟦1. Reconocimiento (recon)

Antes de atacar, investigan:

- qué tecnología usas

- qué plugins tienes instalados

- qué puertos están abiertos

- qué usuarios existen

- qué versiones de software utilizas

- si hay contraseñas débiles

- si hay errores en la configuración

El reconocimiento es silencioso: el atacante ve sin ser visto.

🟧2. Escaneo y enumeración

Ahora pasa a la parte activa:

- prueba vulnerabilidades

- analiza endpoints

- identifica servicios débiles

- comprueba qué errores devuelve el sistema

Aquí se determina por dónde es más probable entrar.

🟥3. Explotación

Este es el punto clave:

- aprovechar una vulnerabilidad para entrar

- ejecutar comandos

- saltar autenticación

- obtener permisos

El atacante analiza qué debilidad le da más control y cuál es más difícil de detectar.

🟩4. Escalada de privilegios

Una vez dentro, quiere ser “admin” o “root”.

Aquí piensa:

¿Cómo puedo pasar de usuario limitado a superusuario?

🟪5. Movimiento lateral

Si ya entró, busca más:

- otros servidores

- bases de datos

- máquinas conectadas

- archivos sensibles

Es como colarse en una casa y revisar todas las habitaciones.

🟫6. Persistencia

Un atacante inteligente quiere quedarse dentro sin ser descubierto:

- crea nuevos usuarios ocultos

- instala puertas traseras

- modifica configuraciones

- se camufla en procesos legítimos

⬛7. Borrado de huellas

El paso final:

- borra logs

- limpia rutas

- oculta comandos ejecutados

Si no hay rastro, no hay evidencia.

🧩4. ¿Qué técnicas usan para analizar amenazas y explotar sistemas

Un atacante suele:

- pensar en qué partes del sistema son más débiles

- mirar errores que devuelven información sensible

- buscar lógica mal implementada

- probar entrada de datos sin sanitizar

- analizar cómo está construido el sistema

- esperar errores humanos

Algunas técnicas comunes:

- fuzzing básico

- inyección SQL o XSS

- pruebas de contraseñas débiles

- encontrar plugins desactualizados

- analizar cabeceras HTTP

- revisar endpoints ocultos

- buscar archivos de backup expuestos

No hace falta ser un genio: muchos ataques vienen de errores simples.

🛡️5. ¿Qué tiene que aprender un pentester de todo esto?

Como pentester de ciberseguridad, debes pensar igual:

✔ ¿Qué partes del sistema son más atractivas para un atacante?

✔ ¿Dónde están las piezas más frágiles?

✔ ¿Qué error podría dar acceso no autorizado?

✔ ¿Qué pasa si un usuario pone algo inesperado?

✔ ¿Qué ocurre si un proceso falla a medias?

✔ ¿Qué información revela el sistema sin querer?

En otras palabras:

👉 Debes intentar romperlo antes de que lo rompan otros.

Eso es exactamente lo que hace un pentester con mentalidad de hackers

🔥6. Ejemplos reales de pensamiento atacante

Caso 1: “¿Qué pasa si dejo el campo email vacío?”

Un usuario normal piensa:

“Nada, me saldrá un error”.

Un atacante piensa:

“¿Devuelve un error que revele tecnología? ¿Puedo inyectar algo?”

Caso 2: “¿Qué pasa si capturo esta petición?”

Un usuario normal ni se lo plantea.

Un atacante dice:

“¿Puedo repetirla? ¿Puedo modificar los parámetros?”

Caso 3: “¿Qué pasa si cambio el precio en el POST?”

Un usuario paga lo que toca.

Un atacante prueba pagar 0.01 €.

Conclusión

Para el resumen del artículo os dejo esta imagen y un vídeo resumen

Te ha gustado el artículo?Inscríbete en nuestro curso de pentesting gratis y accede a todos nuestros cursos gratis.

Artículos recomendados:

Alejandro Canosa es especialista en QA y testing de software con más de 10 años de experiencia profesional trabajando entre España y Colombia. Cuenta con un posgrado en Quality Assurance por la UPC y es autor de dos libros técnicos publicados por la editorial Rama como son Scrum.Teoría e implementación práctica y Certificación ISTQB Certified Foundation Level 4.0 además es socio de CEDRO . Actualmente dirige Academia de Testing, donde ayuda a personas sin experiencia previa a iniciar su carrera en tecnología desde cero.

Respuestas